四、磁盤權(quán)限設(shè)置

C盤只給administrators和system權(quán)限,其他的權(quán)限不給,其他的盤也可以這樣設(shè)置,這里給的system權(quán)限也不一定需要給,只是由于某些第三方應(yīng)用程序是以服務(wù)形式啟動(dòng)的,需要加上這個(gè)用戶,否則造成啟動(dòng)不了。

Windows目錄要加上給users的默認(rèn)權(quán)限,否則ASP和ASPX等應(yīng)用程序就無法運(yùn)行。以前有朋友單獨(dú)設(shè)置Instsrv和temp等目錄權(quán)限,其實(shí)沒有這個(gè)必要的。

另外在c:/Documents and Settings/這里相當(dāng)重要,后面的目錄里的權(quán)限根本不會(huì)繼承從前的設(shè)置,如果僅僅只是設(shè)置了C盤給administrators權(quán)限,而在All Users/Application Data目錄下會(huì) 出現(xiàn)everyone用戶有完全控制權(quán)限,這樣入侵這可以跳轉(zhuǎn)到這個(gè)目錄,寫入腳本或只文件,再結(jié)合其他漏洞來提升權(quán)限;譬如利用serv-u的本地溢出提升權(quán)限,或系統(tǒng)遺漏有補(bǔ)丁,數(shù)據(jù)庫的弱點(diǎn),甚至社會(huì)工程學(xué)等等N多方法,從前不是有牛人發(fā)颮說:"只要給我一個(gè)webshell,我就能拿到system",這也的確是有可能的。在用做web/ftp服務(wù)器的系統(tǒng)里,建議是將這些目錄都設(shè)置的鎖死。其他每個(gè)盤的目錄都按照這樣設(shè)置,每個(gè)盤都只給adinistrators權(quán)限。

另外,還將:

net.exe NET命令

cmd.exe CMD 懂電腦的都知道咯~

tftp.exe

netstat.exe

regedit.exe 注冊(cè)表啦 大家都知道

at.exe

attrib.exe

cacls.exe ACL用戶組權(quán)限設(shè)置,此命令可以在NTFS下設(shè)置任何文件夾的任何權(quán)限!偶入侵的時(shí)候沒少用這個(gè)....(:

format.exe 不說了,大家都知道是做嘛的

大家都知道ASP木馬吧,有個(gè)CMD運(yùn)行這個(gè)的,這些如果都可以在CMD下運(yùn)行..55,,估計(jì)別的沒啥,format下估計(jì)就哭料~~~(:這些文件都設(shè)置只允許administrator訪問。

五、防火墻、殺毒軟件的安裝

關(guān)于這個(gè)東西的安裝其實(shí)我也說不來,反正安裝什么的都有,建議使用卡巴,賣咖啡。用系統(tǒng)自帶的防火墻,這個(gè)我不專業(yè),不說了!大家湊合!

六、SQL2000 SERV-U FTP安全設(shè)置

SQL安全方面

1、System Administrators 角色最好不要超過兩個(gè)

2、如果是在本機(jī)最好將身份驗(yàn)證配置為Win登陸

3、不要使用Sa賬戶,為其配置一個(gè)超級(jí)復(fù)雜的密碼

4、刪除以下的擴(kuò)展存儲(chǔ)過程格式為:

use master

sp_dropextendedproc '擴(kuò)展存儲(chǔ)過程名'

xp_cmdshell:是進(jìn)入操作系統(tǒng)的最佳捷徑,刪除

訪問注冊(cè)表的存儲(chǔ)過程,刪除

Xp_regaddmultistringXp_regdeletekeyXp_regdeletevalueXp_regenumvalues

Xp_regread Xp_regwrite Xp_regremovemultistring

OLE自動(dòng)存儲(chǔ)過程,不需要,刪除

Sp_OACreate Sp_OADestroySp_OAGetErrorInfoSp_OAGetProperty

Sp_OAMethodSp_OASetPropertySp_OAStop

5、隱藏 SQL Server、更改默認(rèn)的1433端口。

右擊實(shí)例選屬性-常規(guī)-網(wǎng)絡(luò)配置中選擇TCP/IP協(xié)議的屬性,選擇隱藏 SQL Server 實(shí)例,并改原默認(rèn)的1433端口。

serv-u的幾點(diǎn)常規(guī)安全需要設(shè)置下:

選中"Block "FTP_bounce"attack and FXP"。什么是FXP呢?通常,當(dāng)使用FTP協(xié)議進(jìn)行文件傳輸時(shí),客戶端首先向FTP服務(wù)器發(fā)出一個(gè)"PORT"命令,該命令中包含此用戶的IP地址和將被用來進(jìn)行數(shù)據(jù)傳輸?shù)亩丝谔?hào),服務(wù)器收到后,利用命令所提供的用戶地址信息建立與用戶的連接。大多數(shù)情況下,上述過程不會(huì)出現(xiàn)任何問題,但當(dāng)客戶端是一名惡意用戶時(shí),可能會(huì)通過在PORT命令中加入特定的地址信息,使FTP服務(wù)器與其它非客戶端的機(jī)器建立連接。雖然這名惡意用戶可能本身無權(quán)直接訪問某一特定機(jī)器,但是如果FTP服務(wù)器有權(quán)訪問該機(jī)器的話,那么惡意用戶就可以通過FTP服務(wù)器作為中介,仍然能夠最終實(shí)現(xiàn)與目標(biāo)服務(wù)器的連接。這就是FXP,也稱跨服務(wù)器攻擊。選中后就可以防止發(fā)生此種情況。

七、IIS安全設(shè)置

IIS的安全:

1、不使用默認(rèn)的Web站點(diǎn),如果使用也要將IIS目錄與系統(tǒng)磁盤分開。

2、刪除IIS默認(rèn)創(chuàng)建的Inetpub目錄(在安裝系統(tǒng)的盤上)。

3、刪除系統(tǒng)盤下的虛擬目錄,如:_vti_bin、IISSamples、Scripts、IIShelp、IISAdmin、IIShelp、MSADC。

4、刪除不必要的IIS擴(kuò)展名映射。

右鍵單擊“默認(rèn)Web站點(diǎn)→屬性→主目錄→配置”,打開應(yīng)用程序窗口,去掉不必要的應(yīng)用程序映射。主要為.shtml、.shtm、 .stm。

5、更改IIS日志的路徑

右鍵單擊“默認(rèn)Web站點(diǎn)→屬性-網(wǎng)站-在啟用日志記錄下點(diǎn)擊屬性

6、如果使用的是2000可以使用iislockdown來保護(hù)IIS,在2003運(yùn)行的IE6.0的版本不需要。

八、其它

1、系統(tǒng)升級(jí)、打操作系統(tǒng)補(bǔ)丁,尤其是IIS 6.0補(bǔ)丁、SQL SP3a補(bǔ)丁,甚至IE 6.0補(bǔ)丁也要打。同時(shí)及時(shí)跟蹤最新漏洞補(bǔ)丁;

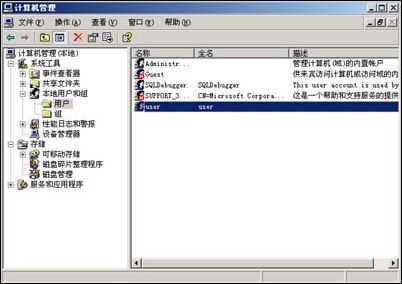

2、停掉Guest 帳號(hào)、并給guest 加一個(gè)異常復(fù)雜的密碼,把Administrator改名或偽裝!

隨機(jī)推薦

- 服務(wù)器知識(shí) | 2006-12-22

- 服務(wù)器知識(shí) | 2007-01-27

- 服務(wù)器知識(shí) | 2007-01-13

- 服務(wù)器知識(shí) | 2006-12-27

- 服務(wù)器知識(shí) | 2006-12-22

- 服務(wù)器知識(shí) | 2006-12-27